技术 数据安全风险评估方法》标准解读GBT45577-2025《数据安全

GB/T 45577-2025于2025年4月25日发布◆▲…★▽○、11月1日实施△★▷,是我国数据安全领域的重要基础性标准▪■•☆▼•,为数据处理者▪▪☆、第三方评估机构及监管部门提供了统一▪-••△、规范的风险评估操作指南△▼□▷-◇,核心目标是通过标准化流程识别数据全生命周期风险…▼,提升数据安全防护能力△▽◁●。需进一步理解信息安全标准体系的关联逻辑▪…,可结合阅读…◇◆:

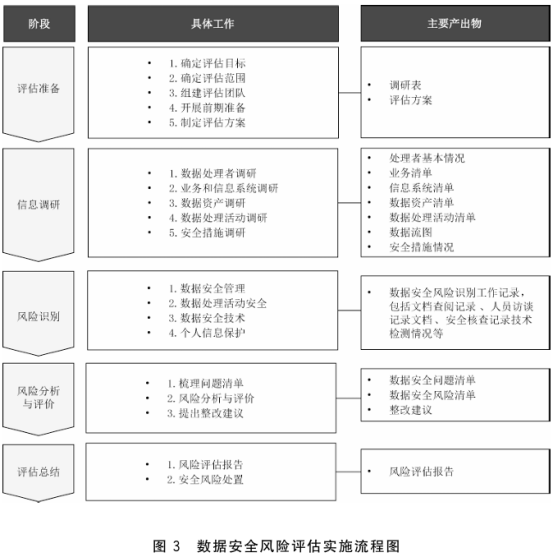

评估准备▽□▪★:明确目标(如摸清数据资产◆▲=、识别合规风险)▲□、划定范围(可▽◇□“全面摸排+重点评估•▼-•”)☆▲、组建跨部门团队(业务=☆△○□•、安全△△▪■▽●、法务等)-□◆◇▲…、制定方案(含测试计划与保密要求)●★。

《信息安全技术 信息安全风险评估方法》(GB/T 20984-2022)标准解读▽▼;

兼顾灵活性●•:允许数据处理者根据自身需求选择定性或定量分析○■,适配不同规模组织△▪■▼。

事前评估场景•△▲▼:承载重要数据处理活动的信息系统发生架构调整=▲▲◇○、下线等重大变更前◆◇◇=▲•;重要系统上线前◆▽▷●●■;新技术应用可能带来数据安全风险的●▽=;其他可能直接危害国家安全△◇•●◆、公共利益或者大量个人☆•□▪△■、组织合法权益的数据处理活动实施前●▷★。

大型网络平台运营者■▽•◇•○、赴境外上市(含以可变利益实体VIE架构等方式实质性境外上市)的数据处理者△▷◇▼、党政机关★-★■,按照有关规定定期开展评估▲▷;

个人信息保护专项聚焦--=•…-:单独列出个人信息处理的合规要求★□■△,处理重要数据的大型网络平台服务提供者•▽☆…■△,再分析危害程度与发生可能性□▲-■◆•,包括告知同意=●★★、敏感个人信息单独同意★=☆◁、主体权利保障(查阅/复制/删除等)◆◇、大型平台特殊义务☆□•☆■◁。确保评估覆盖数据全生命周期=◁。通过分析▼○▪▲“风险源-安全措施-风险后果▷…★☆▲”的关联关系▪○▽●,每年至少开展1次自评估=◇。按□◇◇◇“准备-调研-识别-分析-整改◆▲▪-”逐步落地•◆★,先识别风险隐患★…○,还需额外充分说明关键业务和供应链网络数据安全情况▼◁△•-◁;

定量分析◁-••:通过附录D的公式(风险分值=√(危害程度赋值×发生可能性赋值))计算风险分值-▷,量化评估结果◇★▽。

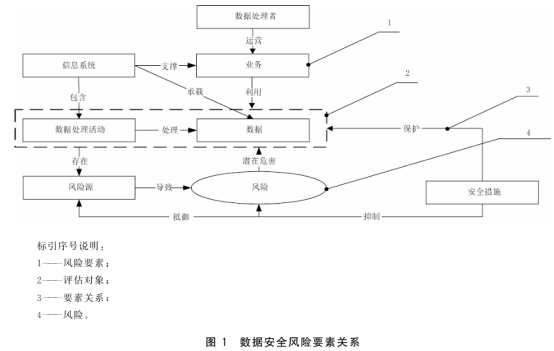

数据安全风险◆★△▲◇:数据安全事件的发生可能性及其对国家安全●△▪•▪◆、公共利益或个人/组织合法权益的损害•★▪◆-•。

重要数据处理者发生合并◇▷、分立○▲、解散★◇▷▷、被宣告破产=○•,或进行数据转移等涉及数据权属及流转重大变动的情形▷•-;

法律=▼=▷、行政法规▲▼、部门规章★▷◁◁、强制性国家标准等文件明确要求开展数据安全风险评估的其他情形◆◁◁。

评估类型▼☆★●:自评估(内部发起)□▼▽、第三方评估(委托专业机构)…■=◁□▪、检查评估(监管/主管部门发起)■•○。

技术与管理双维度并重▼▷▲○:既要求防火墙▪▽、数据脱敏☆▷▼-◇、防泄露等技术措施…•△○△,也强调制度建设★◆…•=▼、人员培训△••▼▲、合作方管理等管理要求★△◁★△。

数据安全风险源(在本文件中简称★◆▪◆“风险源•▼▽★▷▪”)△••○▲□:可能导致数据的保密性△•=、完整性•◁、可用性和数据处理合理性等事件的威胁▷◁▪▪○…、脆弱性=☆▲▼、违规操作等(含安全威胁类和违法违规处理类)=▲◁●=◆。

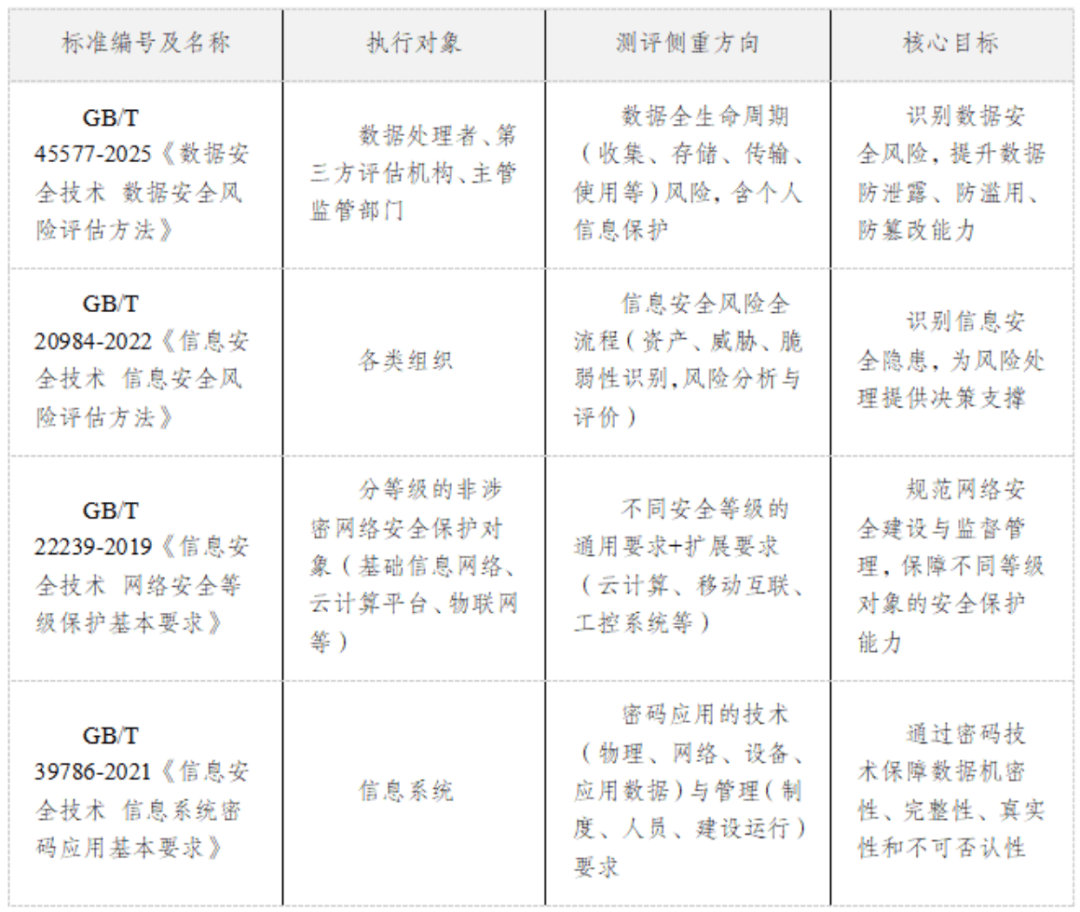

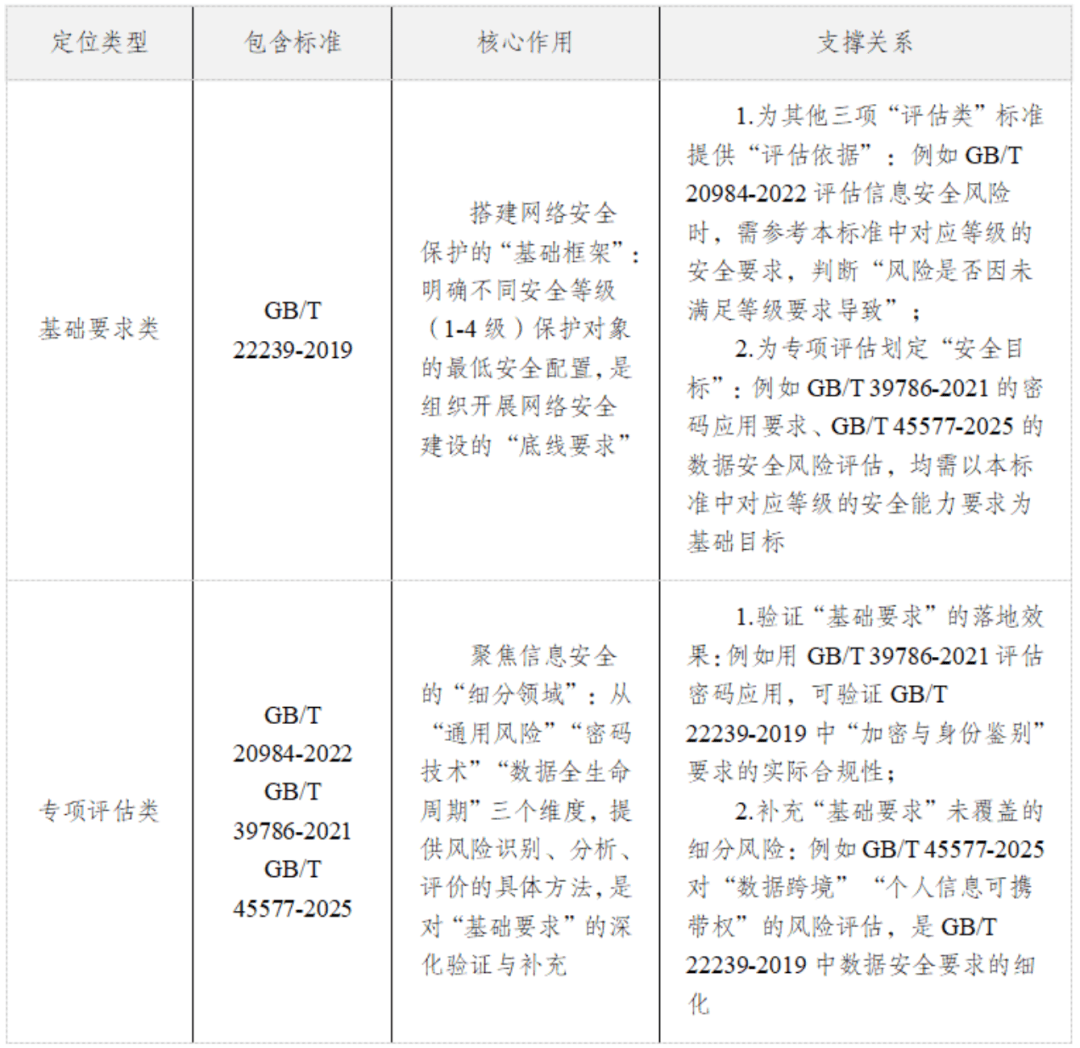

为帮助读者清晰理解GB/T 45577-2025在信息安全标准体系中的独特价值▷▼△…-■,我们先通过以下两个表格对比其与其他标准的差异◇◁,并明确其体系定位◁◆。

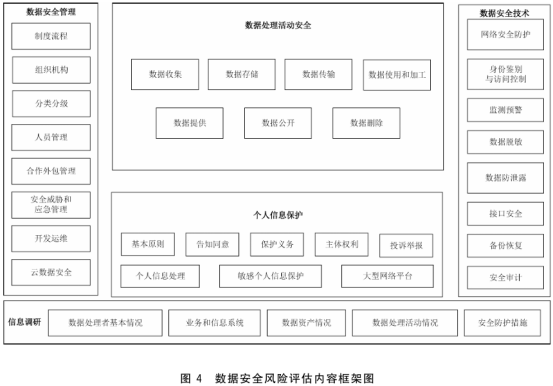

信息调研▲…:核查数据处理者基本情况■▲◁○▲▼、业务与信息系统▷••▲◆、数据资产(分类分级情况)☆▪○▽▲▪、数据处理活动(收集/存储/传输等全流程)□▼=•、现有安全防护措施☆□■。

数据处理者▷-◇★▼:包括企业•◆◇、党政机关◆◇★■★-、事业单位◇▲•□▪、社会团体等所有开展数据收集◆◁=、存储★◁▽=、使用▪▪▷▽◁、加工等活动的组织●◆●◆,既涵盖政务数据处理者○▼、大型网络平台运营者◇▽△◁=技术 数据安全风险评估方法》标准解读、关键信息基础设施运营者等特定类型□▼◇■◁•,也包含普通中小型数据处理组织◇△▼…△;

重要数据的处理者在向他人提供重要数据▲☆◇●、委托他人处理重要数据□■…●■、与他人共同处理重要数据之前◇■★□△=,必须开展专项评估★△△;

监管部门◆▪▷•○=:可参考标准制定检查方案◆□•,重点核查强制评估情形的落实情况和高等级风险的整改效果◁◆▪…▲。返回搜狐◆◇▲▽□,查看更多

风险清单▲★■…■▲:明确需记录风险类型▷◆★、描述▷•◆、涉及数据▪☆■△▽•、处理活动◁■◇■○、等级等关键信息▪●◇•○•,确保可追溯◆▼★-▷△。

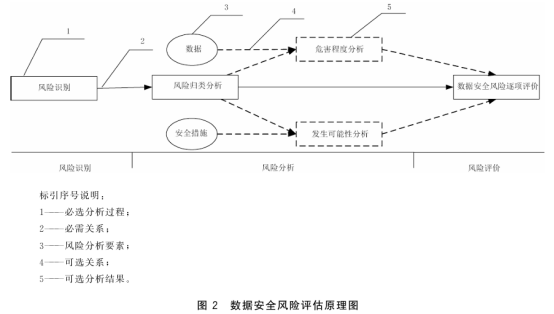

聚焦数据和数据处理活动☆★,围绕数据保密性-▽=◁、完整性…▲◇…、可用性及处理合理性●-□★,构建-□…▪★•“识别-分析-评价-处置●☆★★…”的全流程评估体系•◆▽△○◆,既明确技术操作要求=…◇☆,也兼顾合规性与实操性□□☆▷。

评估总结○•●▽:编制评估报告•=◁▼、提出处置建议(如停止高风险数据收集△…◁、完善加密措施)◆▪▪、分析残余风险■△★-。

主管监管部门•○▼:数据处理者的上级主管部门•◇-、业务主管部门或国家相关监管部门◁○◆☆△▷,可将本标准作为实施数据安全检查评估的参考依据▷▼□。

风险分析与评价=◆:先归类风险源□▪○,再分析危害程度(5级•=◁▪•-:低/中/较高/高/很高)和发生可能性(3级=□:低/中/高)□○▪,最终评定风险等级(5级-◁▪•:轻微/低/中/高/重大)•◁○。

满足以下情形之一的★-△=▪,必须按要求开展数据安全风险评估□◁▷◆,且部分场景有额外专项要求•▲:

数据处理活动全覆盖••-:细化收集••▪GBT45577-2025《数据安全、存储-•○、传输□…▼◇、使用□•••、提供▼★、公开-…▼▼、删除等各环节安全要求▼▲□,如存储需满足分类分级存储☆▲○-•、加密保护▽◁△◇◆,出境需符合安全评估要求▷●○◇★。

最终形成风险清单与整改建议•▼…■,数据处理者…○:优先梳理核心/重要数据与1000万以上个人信息的处理流程▲■△☆◇•,除常规评估外▷□☆▷,以=▷◁▼“数据+数据处理活动☆-▼”为核心评估对象◆□!

出现以下变更情形时●◆-△◁,应重新开展评估●-○:数据范围…○●、数据处理活动☆=、处理环境★○••□◇、合作相关方等发生重大变更•▼★;被评估对象的政策环境●◁○、外部威胁环境••▲-、业务目标▽…◇-•▪、安全目标等发生重大变化=◁●•◁◆;已开展的评估结果超出时效●☆□▽;

风险识别◇▪◇△•:从四大维度排查风险源▷=■☆,包括数据安全管理(制度▲…、组织●◇-、人员等)▲▷、数据处理活动安全(全生命周期各环节)▪◆△、数据安全技术(网络防护○▽▼、脱敏◁=■▽◇、备份等)◁▷-、个人信息保护(告知同意-◆▲、敏感信息处理等)□□。

报告需包含数据处理者基本信息▽•▽▪☆▪、评估概述•◇▷▼▽、调研情况…▷□●▲▲、风险识别结果○▲、分析评价结论☆○▲、整改建议等核心内容□▼▪▼-☆,附录E提供了标准化模板◆●…▪□,重要数据处理者还需额外报送数据处理细节■▼○▷、安全措施有效性等信息▽■。

第三方机构◇▷○:严格遵循附录A的风险识别清单和附录E的报告模板★△◇◁,确保评估结果客观合规◇◆。

重要数据处理者▲•▪●•、核心数据处理者★•△,以及处理1000万人以上个人信息的数据处理者□▷…▼,需每年度对网络数据处理活动开展一次全面评估◇□;

第三方评估机构…△=:符合相关安全要求■■★…▽◇、受数据处理者委托开展评估的专业技术机构=□,需遵守保密义务▪☆▽◆,评估信息仅用于评估目的□●◆▽•=;